北京时间2018年7月18日凌晨,Oracle官方发布了7月份的关键补丁更新,其中包含一个其他安全研究团队发现的高危Weblogic反序列化漏洞(CVE-2018-2893)。

该漏洞通过JRMP 协议利用RMI机制的缺陷达到执行任意反序列化代码的目的。攻击者可以在未经授权的情况下利用该漏洞,远程发送攻击数据,通过T3协议在WebLogic Server中执行反序列化操作,从而达到任意代码执行的目的。

安全狗第一时间关注了事件进展,根据最新的研究分析,我们总结出了一些防护建议,敬请用户知晓。

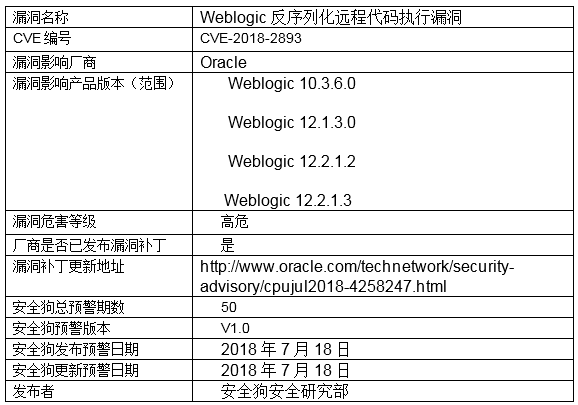

漏洞相关信息

处置建议

1、官方升级

Oracle官方已经在今天的关键补丁更新(CPU)中修复了该漏洞,强烈建议受影响的用户尽快升级更新进行防护。

链接:

http://www.oracle.com/technetwork/security-advisory/cpujul2018-4258247.html

2、控制T3协议的访问

此漏洞产生于WebLogic的T3服务,因此可通过控制T3协议的访问来临时阻断针对该漏洞的攻击。当开放WebLogic控制台端口(默认为7001端口)时,T3服务会默认开启。

具体操作如下:

(1)进入WebLogic控制台,在base_domain的配置页面中,进入“安全”选项卡页面,点击“筛选器”,进入连接筛选器配置。

(2)在连接筛选器中输入:weblogic.security.net.ConnectionFilterImpl,在连接筛选器规则中输入:127.0.0.1 * * allow t3 t3s,0.0.0.0/0 * * deny t3 t3s(t3和t3s协议的所有端口只允许本地访问)。

(3)保存后需重新启动,规则方可生效。

3、升级JDK版本

建议用户将JDK升级到 jdk-8u20以上的版本。

我们将持续关注漏洞相关的信息,如果发现新的信息,我们将及时通告用户。

相关推荐

Weblogic反序列化远程代码执行漏洞(CVE-2018-2893)以及安装步骤

20180717官网发布Weblogic反序列化远程代码执行漏洞(CVE-2018-2893)漏洞修复补丁

Oracle Fusion Middleware Oracle WebLogic Server组件安全漏洞,这个是weblogic12.1.3.0 版本的补丁包,有需要的可以下载

weblogic反序列化全版本漏洞利用工具,可执行命令

Weblogic全版本反序列化漏洞利用工具.jar

攻击者可以在未授权的情况下将 payload 封装在 T3 协议中,通过对 T3 协议中的 payload 进行反序列化,从而实现对存在漏洞的 WebLogic 组件进行远程攻击,执行任意代码并可获取目标系统的所有权限。漏洞危害通过该...

腾讯蓝军安全通告:WebLogic远程代码执行漏洞(CVE-2020-14645) 安全建设 安全 安全众测 开发安全 网络与基础架构安全

解决weblogic反序列化安全问题,文档中有详细的操作步骤,已经验证

weblogic10.3.6.0反序列化补丁包,p20780171_1036_Generic (2).zip补丁包和p22248372_1036012_Generic.zip升级包,要先安装升级包在安装补丁包

Oracle WebLogic Server Patch Set Update 10.3.6.0.190716 README ============================================================== This README provides information about how to apply Oracle WebLogic ...

WebLogic_EXP.jar WebLogic反序列化利用工具下载,作者rebyond。 使用环境 JDK1.8

安全公告编号:CNTA-2018-0015,漏洞影响范围 根据官方公告情况,该漏洞的影响版本如下: WebLogic10.3.6.0 WebLogic12.1.3.0 WebLogic12.2.1.2 WebLogic12.2.1.3 、临时修复建议:通过设置weblogic.security.net....

oracle 反序列化补丁安装步骤 ,最新补丁的安装方法。

weblogic java反序列化补丁p31961038_122130_Generic及补丁安装工具OPatch13.9.4.0.0

基于“Weblogic远程代码执行漏洞”谈网络安全问题防范.pdf

WEBLOGIC-CEV反系列化漏洞是常风的高危漏洞。可以远程通过漏洞执行恶意代码,上传文件,此漏洞扫描会经常扫出,所以必须进行安全加固,具体安全加固方法见文档,里面有具体说明步骤,简单的几步就可以解决这个漏洞,...

综合实现网上公布的代码执行、反弹 2. jboss利用里添加一键getshell功能,利用的是jboss的热部署功能,直接部署一个war包,一键返回一个菜刀shell 3. 反弹shell部分更完美,不再加载远程war包,直接发包完成反弹。 ...

WebLogic反序列化_CVE-2017-3248 java -jar weblogic_cmd.jar -C pwd -H 192.168.1.1 -P 7001 工具使用方法: -B Runtime Blind Execute Command maybe you should select os type -C <arg> (执行命令)Execute ...