ę¬ęä»ē»äŗjavaå¼åęµč”ę”ę¶struts2仄åwebworkēäøäŗå®å

Øē¼ŗé·ļ¼å¹¶äø¾ä¾čÆ“ęę”ę¶ę¬čŗ«ä»„åå¼åäŗŗåä½æēØę”ę¶ę¶ļ¼ęäŗ§ēēē§ē§å®å

Øé®é¢ļ¼ä»„åä½č

ęęę”ę¶å®å

Øę¼ę“ēäøäŗåæå¾ä½ä¼ć

ęØč仄äøäŗŗē¾¤é

čÆ»ļ¼

äŗč§£javaå¼å

äŗč§£ę”ę¶å¼å

äŗč§£web applicationå®å

Ø

āē½ē»å®å

Øē±å„½č

ā

ę£ęļ¼

å½åjavaå¼åē½ē«ļ¼éåøøäøä¼ęÆēŗÆJSPēļ¼å¤§é½ä½æēØäŗjavaĀ frameworkć

ęäŗčæäŗframeworkļ¼č®©å¼åäŗŗåę“å åæ«éēå¼ååŗ代ē ļ¼ä¹č®©ä»£ē éåøøå

·ęåÆę©å±ę§ļ¼é£äŗåå±ę¶ęēęę³ļ¼ę“ęÆę·±å

„äŗŗåæćčæäŗä¹å¤§å¤§å½±åäŗå®å

Ø代ē å®”ę øļ¼ę¾ęåŗāåå±å®”ę ø代ē āēęę³ļ¼ęÆå¦åØDAOå±äøéØę£ę„sqlę³Øå

„ļ¼åØviewå±ę£ę„xssēćčæäŗę”ę¶é½ęčŖå·±ēå±ēŗ§ļ¼ę¬ę¬”ęē« äø»č¦č®²ēęÆstrutsčæäøŖę”ę¶ēēøå

³å®å

Øé®é¢ļ¼ä¹ä¼ęå°éØåę¶åå°strutsåé¢ēDAOå±ć

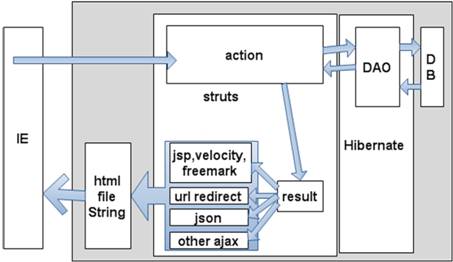

čstrutsčæäøŖę”ę¶ę“ę°å ęåøåŗ份é¢ę大ēäøäøŖę”ę¶ļ¼å®åØåäøŖå±ēŗ§äøļ¼ä½äŗå¦å¾ęē¤ŗä½ē½®ļ¼

Ā

Ā

åÆ仄ēå°strutsåØwebåŗēØäøļ¼č“č“£å¤ēę„ę¶ēØę·ę°ę®ļ¼č°ēØäøå”å¤ēļ¼ä»„åå±ē¤ŗę°ę®ēå·„ä½ćę仄ę¬ęęstrutsēåč½åäøŗcontrollerå±åviewå±ļ¼controllerå±ę„å®ęę„ę¶ēØę·ę°ę®ļ¼ååēØę·čÆ·ę±ļ¼čviewäøéØēØäŗå±ē¤ŗę°ę®ć

äøäøŖåē¬ēstrutsļ¼ęÆäøåé»č¾ēļ¼å äøŗę¶ęåøéåøøåę¬¢å¤ē§ę”ę¶éåļ¼č®©å®ä»¬åčŖč“č“£ęäøå±ēå¤ēćē ē©¶äøäøŖę”ę¶ēå®å

Øé®é¢ļ¼äøč½ä»

ä»

ē«åØę”ę¶ēč§åŗ¦ļ¼čæåŗčÆ„å

åččå°å¼åäŗŗåęÆå¦ä½ä½æēØčæäŗę”ę¶ēļ¼ä»ä»¬ęåę¬¢åä»ä¹ę ·ē代ē ļ¼čæę ·ęč½čæåäøäøŖę£åøøēćå®ę“ēwebåŗēØåŗęÆć

ä»ęē“¢ē»ęēļ¼äŗčē½äøļ¼ē»å¤§å¤ę°ęēØęØčstruts+hibernate+springčæę ·ēé»éē»åļ¼é£ä¹ļ¼ęåč®¾ęäøäøŖåŗēØä½æēØäŗčæäøŖē»åļ¼ä»„strutsäøŗéē¹ļ¼ē«åØę»å»č

ēč§åŗ¦ļ¼å±å±åęstrutsēč®¾č®”ē¼ŗé·ć

Struts2å¼åå锾äøē®åå¦ä¹

äøŗäŗč®©å¤§å®¶å锾ęč

å¦ä¹ äøäøstruts2ļ¼ę们äøčµ·ę„å»ŗē«äøäøŖactionćjsp锵é¢ļ¼åäøäøŖę„ę¶ēØę·č¾å

„ļ¼ä¹åå¤ēäøäøļ¼åå±ē¤ŗåŗę„ē»ēØę·ēčæēØļ¼ē²¾éstruts2ēåå¦åÆä»„č·³čæę¤ę„ć

-------------------------------------strutså锾start

é¦å

å»ŗē«actionļ¼å«åAaaaActionļ¼

public class AaaaAction extends ActionSupport{

Ā Ā Ā private String name;

Ā Ā Ā public String getName() {

Ā Ā Ā Ā Ā Ā Ā return name;

Ā Ā Ā }

Ā Ā Ā public void setName(String name) {

Ā Ā Ā Ā Ā Ā Ā this.name = name;

Ā Ā Ā }

Ā Ā Ā public String execute(){

Ā Ā Ā Ā Ā Ā Ā System.out.println("exe");

Ā Ā Ā Ā Ā Ā Ā return SUCCESS;

Ā Ā Ā }

Ā Ā Ā public String bbb(){

Ā Ā Ā Ā Ā Ā Ā System.out.println("bbbbb");

Ā Ā Ā Ā Ā Ā Ā return SUCCESS;

Ā Ā Ā }

}

čÆ·ę³ØęexecutečæäøŖę¹ę³ļ¼č®©ēØę·č¾å

„actionēå°ååļ¼é»č®¤ä¼č®æé®čæäøŖę¹ę³ć

ä¹åé

ē½®struts.xmlę件

<action name="aaaaaaa" class="net.inbreak.AaaaAction">

Ā Ā Ā <result name="success">user/aaa.jsp</result>

</action>

é

ē½®čæäøŖę件åļ¼å½ēØę·č¾å

„

http://www.inbreak.net/app/aaaaaaa.action

ēę¶åļ¼strutsä¼č“č“£č®©AaaaActionäøēexecuteę¹ę³å¤ēēØę·čÆ·ę±ć

å¤ēä¹åļ¼čÆ„ę¹ę³čæåāreturn SUCCESS;āļ¼strutsåč“č“£ę¾å°resultēnameęÆseccuessęęåējsp锵é¢ćęčƄ锵é¢č§£ęåļ¼čæåē»ēØę·ć

čēØę·ēå°ēå°±ęÆaaa.jsp锵é¢ēhtml代ē ć

struts2ē»§ęæäŗwebworkēęęä¼ē¹ļ¼å

¶å®ēäŗęÆwebworkēåēŗ§ļ¼å¦ęå¼åäŗŗåę³č®©ēØę·ē“ę„č®æé®actionäøēęę¹ę³ļ¼čäøęÆč®æé®é»č®¤ēexecuteę¹ę³ļ¼åŖč¦å®ä¹äøäøŖę¹ę³å«åbbbļ¼å¹¶äøęÆpublicēļ¼ēØę·å°±åÆ仄ē“ę„č¾å

„

http://www.inbreak.net/app/aaaaaaa!bbb.action

ē“ę„č®æé®äŗbbbę¹ę³ć

é£requestäøēåę°å¦ęę„ę¶å¢ļ¼struts2äøļ¼čæäøŖčæēØč¢«å

č£

äŗčµ·ę„ļ¼ä½æēØéåøøę¹ä¾æļ¼åŖč¦åØactionäøå®ä¹äøäøŖå±ę§ļ¼å«åpublic String nameļ¼ćē¶åå å

„getNameåsetNameę¹ę³ļ¼å°±åÆ仄åę£åøøä½æēØå±ę§äøę ·ļ¼ę„ę¶å°ēØę·ä¼ éčæę„ēåéćę č®ŗęÆgetčÆ·ę±čæęÆpostčÆ·ę±ļ¼é½åÆ仄ä½æēØčæē§ę¹å¼ę„ę¶ēØę·č¾å

„ć

ę“äøŖčæēØå°±å¦ę¤ē®åļ¼ē°åØ大家åƹęµēØęäŗäŗč§£ļ¼ę们就å¼å§č®Øč®ŗę£ęļ¼å¦ęčæęÆę³äŗč§£ę“å¤ļ¼čÆ·čŖč”googleć

----------------------------------strutså锾end

Struts2å®å

Øē¼ŗé·

åÆ仄ēå°struts2åØę°ę®ęµåę¹é¢ļ¼ęäø¤äøŖéē¹ļ¼äøäøŖęÆčæå

„ļ¼inļ¼ļ¼äøäøŖęÆč¾åŗļ¼outļ¼ćčęåØåę¼ę“ęęēęč·Æļ¼ä¹ęÆč·ēčæäøŖę°ę®ēęµēØļ¼å¼å§åęēļ¼äøé¢ę们就å¼å§č®©ę°ę®čæå

„ć

Actionå±ę§é»č®¤å¼åÆä»„č¢«č¦ēē¼ŗé·ļ¼

åØę„åøøējava锹ē®äøļ¼ę们ē»åøøä¼éå°äæåäøäøŖę°ēåÆ¹č±”ļ¼ęÆå¦ę³ØåäøäøŖēØę·ļ¼ļ¼ē¶åē»čæäøŖåÆ¹č±”čµäŗäøäŗēØę·ęäŗ¤äøę„ēå±ę§å¼ļ¼åØčæéļ¼åŖéč¦å®ä¹äøäøŖåÆ¹č±”ē±»ļ¼

public class User {

Ā Ā Ā private Long id=0l;

Ā Ā Ā private String name;

Ā Ā Ā private String pass;

Ā Ā Ā private Integer type=1;

ćććäøé¢ēgetåsetę¹ę³ä»£ē ē„

}

å®ä¹åļ¼åØactionäøļ¼ę·»å äøäøŖå±ę§

User reguser;

ēØę·ę³Øåē锵é¢ä»£ē å¦äøļ¼

<form XXXXXXX>

<input name="reguser.name">

å½ēØę·ęäŗ¤čæäøŖformå°actionäøåļ¼struts2ä¼č“č“£čŖåØę å°reguser.nameēå¼å°reguserēēøå

³å±ę§ļ¼nameļ¼äøļ¼ę仄åØexecutečæäøŖę¹ę³äøļ¼å°±åÆ仄ä½æēØreguser.getName()ęæå°ēØę·ęäŗ¤ēreguser.nameēå¼ćę仄ę们äøé¢ē代ē å°±å¾ē®åäŗļ¼

public String execute(){

Ā Ā Ā Ā Ā Ā add(user);

addę¹ę³ļ¼ę“ē®åäŗļ¼å äøŗę们锹ē®äøéęäŗhibernateļ¼čæäøŖę”ę¶čŖåØę å°userē±»äøēåäøŖå±ę§ļ¼čŖåØē»ęinsertčÆå„ćę们åŖč¦åØaddäøč°ēØsession.save(user);å°±åÆ仄äæåēØę·å°ę°ę®åŗäøć

åęęå°é£ä¹å¤āē®åāäø¤äøŖåļ¼é¾éčæäŗčæēØé½ęÆå®å

Øēčä»ē»ę们ä»

ä»

åø¦ę„äŗę¹ä¾æä¹ļ¼

struts2åŖč“č“£ę å°ęęåÆ¹č±”ļ¼ä»ęä¾äŗforméŖčÆļ¼ä¹åŖč½éŖčÆformäøå±ę§å¼ēå

容ļ¼ęÆå¦emailę ¼å¼ēļ¼å¹¶äøč½ēŗ¦ęēØę·ęäŗ¤å

¶ä»å±ę§äøę„ļ¼äŗęÆčæå°±åęäŗååå±é©ēåč½ć

å½UseräøęäøŖå±ę§typeļ¼ä»£č”ØUseręÆå¦ē®”ēåę¶ļ¼1äøŗę®éēØę·ļ¼2äøŗē®”ēåļ¼ļ¼éŗ»ē¦ę„äŗļ¼ę»å»č

åØåę„ēę³Øåč”Øåäøļ¼ę°å å

„äøäøŖinputļ¼å«å

<input name="reguser.type">

ē¶åč¾å

„å¼ęÆ2ļ¼ęčæäøŖå¼äøčµ·äŗ¤ē»actionćåØčæäøŖęµēØäøļ¼čæäøŖå¼ļ¼å½ē¶ä¹ä¼č¢«čŖåØåø¦å°ę°ę®åŗäøļ¼åäøå¤ēēé»č¾äøļ¼čæäøŖēØę·ļ¼å°±å·²ē»åęē®”ēåäŗć

å½ä½ ēå°äŗäøäøŖstruts2ęč

webworkēåŗēØļ¼åÆ仄å°čÆä½æēØå±ę§ę»å»ļ¼äæ®ę¹å½åč”Øåļ¼éé¢ęęęä½ ēęµå°ēå±ę§ļ¼äø并ęäŗ¤äøę„ļ¼å°±åÆč½ä¼å½±åę“äøŖé»č¾ļ¼č¾¾å°ę»å»ē®ēćęäøä»

ä»

ęÆäøäøŖä¾åļ¼äŗå®äøļ¼åØę°ę®ä¼ éēčæēØäøļ¼åÆ仄任ęč¦ēę°ę®ēé»č®¤å¼ļ¼ę¬ę„å°±ęÆäøäøŖå±é©ēē¼ŗé·ļ¼čstruts2åwebworkčæäø¤äøŖę”ę¶ä»

ä»

ēå°äŗå®åø¦ę„ē儽å¤ļ¼åæ½ē„äŗčæę¹é¢åŗäŗå®å

Øę§ēččļ¼ä»

ä»

å

³ę³ØäŗēØę·ęäŗ¤ę°ę®ēę£ē”®ę§ćåƹęÆåØę²”ęstruts2čæäøŖåč½ēę¶åļ¼ę们å“éč¦åØactionäøäøäøŖäøäøŖēęéč¦ēåéļ¼ä»ēØę·ęäŗ¤ērequestäøč§£åŗę„ļ¼äøäøŖäøäøŖå¤ēļ¼äøåÆč½åŗē°čæē§å®å

Øé®é¢ćē°åØå®å

č£

äŗčæäøŖčæēØļ¼čŖ仄äøŗå¾ę¹é¢ļ¼å“åŗäŗäø„éé®é¢ć

Actionäøēę¹ę³č¢«ę“åēč§£ē¼ŗé·ļ¼

åęęå°ļ¼ęäøē§ę¹ę³åÆ仄让ēØę·č®æé®actionę¶ļ¼äøč®æé®é»č®¤ēexecuteę¹ę³ļ¼čęÆē“ę„č®æé®å

¶ä»actionäøēę¹ę³ļ¼ę”件ęÆåØactionäøļ¼åäøäøŖpublicēę¹ę³ćå¼åäŗŗåå¦ęéč¦åäøäøŖē»éåļ¼å±ē¤ŗęęēØę·åč”Øēåč½ļ¼čä»ēäøäøŖāč§£č¦åāēå¼åä¹ ęÆļ¼å°åØčæéåƼč“å®å

Øē¼ŗé·ć

å®ä¹äøäøŖå¦äøēaction

public class Userlogin extends ActionSupport{

Ā Ā Ā private String uname="";

Ā Ā Ā private String upwd;

Ā Ā Ā private List list;

//getter and setter ę¹ę³ē„

Ā Ā Ā public String login(){

Ā Ā Ā if(uname!=null&&upwd!=null&&uname.equals("kxlzx")&&upwd.equals("pass"))

Ā Ā Ā Ā Ā Ā Ā {//if login success

Ā Ā Ā Ā Ā Ā Ā Ā Ā Ā Ā return list();

Ā Ā Ā Ā Ā Ā Ā }

Ā Ā Ā Ā Ā Ā Ā return false;

Ā Ā Ā }

Ā Ā Ā public String list(){

Ā Ā Ā Ā Ā Ā Ā list.add("kxlzx");list.add("kxlzx1");list.add("kxlzx2");list.add("kxlzx3");

Ā Ā Ā Ā Ā Ā Ā return "list";

Ā Ā Ā }

}

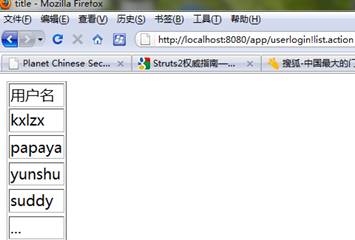

Userloginäøļ¼å äøŗlistčæäøŖåč½ļ¼ę¾ē¤ŗęęēØę·åč”Øļ¼ļ¼å

¶å®ęÆäøäøŖéēØēåč½ļ¼å¾å®¹ęč¢«å

¶ä»å°ę¹č°ēØļ¼ę仄å¼åäŗŗåęå®åē¬åęäŗäøäøŖę¹ę³ć

å½ēØę·ē»éēę¶åļ¼ęå¼

http://www.inbreak.net/app/userlogin!login.action

ę„å°äŗēØę·ēē»é锵é¢ļ¼åÆ仄ēå°ļ¼åŖęēØę·č¾å

„ę£ē”®ēēØę·åååÆē ļ¼ęč½ęē»č°ēØlist()ę¹ę³ļ¼ę¾ē¤ŗē»ęć

Ā

Ā

ä½ęÆstruts2ęęępublicēę¹ę³é½ę“é²äŗåŗå»ļ¼åƼč“ē°åØēØę·č¾å

„äŗ

http://www.inbreak.net/app/userlogin!list.action

ēØę·č®æé®čæäøŖé¾ę„åļ¼struts2č°ēØlistę¹ę³ļ¼ē¶åčæåē»ęē»ēØę·ļ¼ęä»„ę²”ęē»éļ¼å°±ę¾ē¤ŗäŗęęēØę·äæ”ęÆļ¼ē“ę„ē»čæäŗloginäøēē»ééŖčÆć

Ā

Ā

åØę²”ęstruts2ēę¶åļ¼ę们č¦åØservletēdogetęč

dopostę¹ę³äøļ¼åifå¤ęē代ē ļ¼ęč½č®©ēØę·č°ēØå

¶ä»servletäøēę¹ę³ļ¼ē°åØēę„å

¶å®čæä¹ęÆäøē§äæę¤ęŖę½ćčē°åØstruts2äøŗäŗę¹ä¾æå¼åļ¼ęęęēpublicę¹ę³ē»äøę å°äŗåŗå»ļ¼åƼč“å¼åęäøäøŖē»åøøä½æēØēåč½ļ¼ä¹ ęÆåęäøäøŖpublicēę¹ę³ļ¼ē°åØå±

ē¶ęäŗäø„éę¼ę“ć

struts2ēactionå±ę§č®¾č®”ē¼ŗé·ļ¼

åå夓ēēę们åØactionäøēå±ę§å®ä¹ļ¼ä½ ä¼åē°ļ¼ē°åØä»ä»¬é½ęäŗę¼ę“ļ¼å äøŗstruts2č§å®å±ę§ēgetåsetę¹ę³ļ¼é½åæ

é”»ęÆpublicēć

é£ä¹ę们å®ä¹äŗ

private String name;

public String getName() {

Ā Ā Ā return name;

}

public void setName(String name) {

Ā Ā Ā this.name = name;

}

čæę®µä»£ē ēę¶åļ¼å®é

äøļ¼ęÆåäŗäø¤äøŖpublicēę¹ę³ć

é£čæäø¤äøŖč”Øé¢äøę²”ęä»»ä½å®č“Øå«ä¹ēę¹ę³ļ¼ä¼ęä»ä¹å®å

Øéę£å¢ļ¼

čæéč¦ååęčē³»čµ·ę„ļ¼åęęå°ļ¼ę们åØstruts.xmlę件äøļ¼å®ä¹å¦äøļ¼

<action name="user" class="net.inbreak.UserAction">

<result name="success">user/userlist.jsp</result>

<result name="addUser">user/addUser.jsp</result>

<result name="added">user/added.jsp</result>

<result name="false">user/false.jsp</result>

</action>

čæę®µä»£ē å«ä¹ęÆļ¼UserActionäøļ¼ä»»ä½äøäøŖę¹ę³ę§č”åļ¼å¦ęčæåēęÆsuccessčæäøŖåē¬¦äø²ļ¼ å°±ä¼ęuser/userlist.jspčæåē»ēØę·ć

å¦ęčæåęÆaddUserļ¼å°±ä¼ęuser/addUser.jspčæåē»ēØę·ć

ē°åØUserActionęÆē®”ēēØę·ē锵é¢ļ¼åØę们ēē³»ē»äøļ¼ęę®éē®”ēååč¶

ēŗ§ē®”ēåļ¼ä»ä»¬ēåŗå«ęÆę®éē®”ēååÆ仄ę„ēēØę·ļ¼ä½ęÆäøč½ę·»å äøäøŖēØę·ć

ę仄ļ¼ę们åØUserActionäøļ¼åäŗ

Ā Ā Ā public String addUser(){

Ā Ā Ā Ā Ā Ā Ā if(true){Ā Ā //äŗå®äøčæéęÆäøŖč¶

ēŗ§ē®”ēåēå¤ęļ¼ęå·ęäŗć

Ā Ā Ā Ā Ā Ā Ā Ā Ā Ā Ā return "false";

Ā Ā Ā Ā Ā Ā Ā }

Ā Ā Ā Ā Ā Ā Ā return "addUser";

Ā Ā Ā }

čæäøŖę¹ę³ē代ē å¤ęäŗäøå

č®øę®éē®”ēåč®æé®ļ¼ä½ęÆuser/addUser.jspčæäøŖjsp锵é¢äøå¹¶ę²”ęčæäøŖå¤ęé»č¾ćå äøŗå¼å认äøŗåŖęčæåaddUserēę¶åļ¼ęä¼ę„å°čæäøŖ锵é¢ļ¼čč¦čæåaddUserļ¼ååæ

é”»éčæč¶

ēŗ§ē®”ēåēéŖčÆć

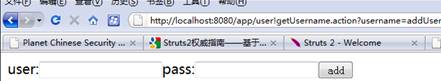

é£ę们č½č®©äøäøŖę¹ę³čæåaddUserä¹ļ¼å½ē¶åÆ仄ļ¼

http://www.inbreak.net/app/user!getUsername.action?username=addUser

čæäøŖé¾ę„ļ¼struts2ä¼ęä¹å¤ēå¢ļ¼

ä»ä¼ę¾struts.xmläøļ¼åƹåŗꮵč·Æå¾userļ¼äŗęÆę¾å°äŗåƹåŗēå¤ēActionļ¼net.inbreak.UserActionļ¼ļ¼ē±äŗč·Æå¾äøęäŗā!getUsernameāļ¼äŗęÆå°±å»ę¾čæäøŖActionäøēgetUsernamečæäøŖę¹ę³ļ¼å¾ęę¾ļ¼čæäøŖę¹ę³å

¶å®ęÆusernamečæäøŖå±ę§ēgetę¹ę³ļ¼å¦ęä½ č¦č®©Actionę„ę¶ēØę·ęäŗ¤ēusernameļ¼ä½ å°±åæ

é”»č¦å®ä¹čæäøŖę¹ę³ć

é£čæäøŖę¹ę³ä¼čæåä»ä¹å¢ļ¼ä¼čæåactionēåꮵusernameēå¼ļ¼ååļ¼usernameēØę·å·²ē»ęäŗ¤ē»actionäŗļ¼é¾ę„åé¢åēā?username=addUserāļ¼struts2ęčæäøŖå¼čµäŗäŗactionäøēusernameå±ę§ćé£čæéčæåēå½ē¶å°±ęÆāaddUserāļ¼

Ā

Ā

äøē³»åå·§ååļ¼åƼč“ē°åØē»ēØę·čæåäŗuser/addUser.jsp锵é¢ļ¼čæęÆäøäøŖę·»å ēØę·ēč”Øå锵é¢ļ¼å¹¶äøēØę·ę²”ęå»čµ°éŖčÆęÆå¦äøŗč¶

ēŗ§ē®”ēåčæäøę„ć

ē°åØēØę·ēå°äŗäøäøŖę·»å ēØę·ē锵é¢ļ¼ä»ęäø¤ē§ę»å»ęč·Æļ¼

1ļ¼ē“ę„ęäŗ¤ļ¼å¦ęå¤ēēØę·ęäŗ¤ēé£äøŖactionę²”ęåꬔå¤ęēØę·čŗ«ä»½ļ¼é£å°±ęäŗ¤ęåäŗć

2ļ¼å¦ęä»å¤ęäŗēØę·čŗ«ä»½ļ¼ę们čæåÆ仄csrfä»ļ¼å äøŗę们ē„éäŗčæäøŖactionēå°åļ¼åå®éč¦ēåę°ļ¼

ē±äŗstruts2ēactionåjspę件åē¦»ļ¼åƼč“å¼åäŗŗåå¾å¾ä¼åØactionēę¹ę³äøļ¼ę§č”ęéå¤ęļ¼čjsp锵é¢äøå¹¶ę²”ęåꬔę§č”čæäøŖå¤ęļ¼ä»ä»„äøŗactionå¤ęå°±å¤äŗćčååactionēå±ę§ļ¼ē»ę们åø¦ę„äŗäøäøŖåÆčŖå®ä¹čæåresultēę¹ę³ļ¼åƼč“ę们åÆ仄ē»čæactionč®æé®jsp锵é¢ć

Struts2ēé£äŗresultē±»åē¼ŗé·ļ¼redirectļ¼ļ¼

åęę们é¢ęäŗstruts2ē»ę们åø¦ę„é£äŗå±ę§ē儽å¤ļ¼ē°åØę们åå¾åčµ°äøę„ļ¼ē ē©¶Actionę¹ę³ēčæåē»ęć

å

¶å®å¹¶äøęÆåŖē±Stringē±»åēčæåē»ęļ¼struts2čæęå

¶ä»ē±»åēčæåļ¼ęÆå¦āredirectāē±»åć

<action name="test" class="net.inbreak.TestAction">

Ā Ā Ā <result name="false">user/false.jsp</result>

Ā Ā Ā <result name="redir" type="redirect">${redirecturl}</result>

</action>

čæę®µä»£ē ļ¼å¤§å®¶åÆäøåÆč½ēäøęēļ¼å°±ęÆtype="redirect"äŗć

čæęÆäøäøŖurl redirectēę¹å¼ļ¼struts2äøŗäŗę¹ä¾æ大家å¼åļ¼ęāčŖå®ä¹302č·³č½¬å°å

¶ä»urlāčæē§ę¹å¼ē»å

č£

äŗčµ·ę„ćåŖč¦å¦äøå®ä¹ļ¼ę们就åÆ仄åØactionäøåę¹ę³ļ¼

public String redirect() {

Ā Ā Ā return "redir";

}

ē¶åå®ä¹å±ę§

private String redirecturl;

å½ēØę·ęå¼

http://www.inbreak.net/app/test!redirect.action?redirecturl=/a.jsp

ēę¶åļ¼å°±ä¼302č·³č½¬å°

http://www.inbreak.net/app/a.jsp

čæęÆå¾åøøč§ēurlč·³č½¬åŗēØļ¼åØstruts2äøļ¼å¦äøé

ē½®äøäøļ¼å°±åÆ仄å®ē°ć

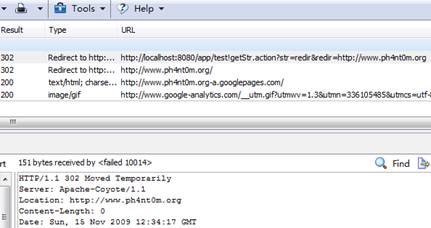

ēøäæ”ęē¼äŗŗé½ēåŗę„äŗļ¼å¾ęę¾čæéååØurlč·³č½¬ę¼ę“ļ¼å¦ęēØę·č¾å

„äŗ

http://www.inbreak.net/app/test!redirect.action?redirecturl=http://www.ph4nt0m.org

å°±ä¼č·³č½¬å°http://www.ph4nt0m.orgčæäøŖéé±¼ē½ē«(-_-!)ćé£ä¹å¦ä½é²å¾”å¢ļ¼

ęē« ęē¹éæļ¼äøē„éå¤§å®¶č¢«ęē»ęäŗę²”ęļ¼čÆ·å

å»ä¼ęÆäøļ¼ęčåęå

容ęÆå¦ēęäŗć

书ę„äøęļ¼č¦é²å¾”urlč·³č½¬å°éé±¼ē½ē«ļ¼ę们čÆå®éč¦äøäøŖē½ååęŗå¶ļ¼ęč

ę ¹ę¬å°±č®©ä»č·³č½¬å°ę¬ē«äøćäŗęÆęäŗå¦äøå¤ęļ¼

public String redirect() {

Ā Ā Ā if(redirecturl.startsWith("/"))

Ā Ā Ā {

Ā Ā Ā Ā Ā Ā Ā return "redir";

Ā Ā Ā }

Ā Ā Ā return "false";

}

åÆč½ä½ ēåŗę„äŗļ¼ä»

ä»

å¤ę"/"å¼å¤“ļ¼å

¶å®ęÆäøč½ęē»urlč·³č½¬ę¼ę“ēļ¼å äøŗ

http://www.inbreak.net/app/test!redirect.action?redirecturl=//www.ph4nt0m.org

äøę ·ä¼č·³č½¬ćčåØčæéå“č¶³å¤äŗļ¼å äøŗstruts2å·²ē»ę„ē®”äŗčæäøŖčæēØļ¼åŖč¦ä»„ā/āå¼å¤“ļ¼ē»ē»å

ē»ä½ čŖåØå äøę¬å°ååļ¼ęå

åļ¼ä½ ä¼ēå°

location: http://www.inbreak.net/app//www.ph4nt0m.org

å®é

äøęÆäøä¼ęé®é¢ēć

struts2ä¹č®¤äøŗčæę ·å¤ęäøä¼ęé®é¢äŗļ¼ē¶čēØę·č¾å

„

http://www.inbreak.net/app/test!getStr.action?str=redir&redirecturl=http://www.ph4nt0m.org

Ā

Ā

å

¶å®åēÆå·²ē»åęčæäŗļ¼čæę ·å°±å©ēØactionäøēstrå±ę§ļ¼ē»čæäŗåæ

锻仄ā/āå¼å¤“ēå¤ęļ¼ē“ę„č·³č½¬äŗć

testéęäøŖstrå±ę§ļ¼åÆčŖå®ä¹čæåļ¼čæéčŖå®ä¹äŗāredirāļ¼ę仄ę„å°äŗ

<result name="redir" type="redirect">${redirecturl}</result>

čredirecturlēå¼ļ¼ä¹ęäŗ¤ē»äŗactionļ¼ęä»„č·³č½¬äŗć

Struts2ēé£äŗresultē±»åē¼ŗé·ļ¼Ajaxļ¼ļ¼

åØstruts2äøä½æēØajaxļ¼ä¹ęÆč¢«struts2ęÆęēļ¼å®ęä¾äŗäøē§čæåē±»åļ¼å«åāstreamāćåØē ē©¶čæäøŖresultēä½æēØę¶ļ¼ä½č

ēå°äøę¬ä¹¦ļ¼å«åć Struts 2ęåØęåļ¼åŗäŗWebWorkę øåæēMVCå¼å ććčæę¬ä¹¦éåøøåŗåļ¼å ä¹ęęēstruts2ä½æēØč

é½ęØčä½æēØć

http://book.csdn.net/bookfiles/479/index.html

书äøä»ē»ajaxåÆ仄čæä¹ä½æēØļ¼

é

ē½®struts.xml

<action name="ajaxtest" class="net.inbreak.ajax.TestajaxAction">

Ā Ā Ā <result type="stream">

Ā Ā Ā Ā Ā Ā Ā <param name="contentType">text/html</param>

Ā Ā Ā Ā Ā Ā Ā <param name="inputName">input</param>

Ā Ā Ā </result>

</action>

ä¹ååTestajaxActionļ¼

public InputStream input;

public String execute() throws Exception{

Ā Ā Ā input = new StringBufferInputStream("aaaa<td><script>alert("kxlzx")</script>aa");

Ā Ā Ā return SUCCESS;

}

å

¶å®å¤§å®¶é½ēåŗę„ęēęęäŗļ¼čæåäŗcontentTypeäøŗātext/htmlāē锵é¢ļ¼å

容äøŗ

aaaa<td><script>alert('kxlzx')</script>aa

ē»ęęµč§åØč§£ęēę¶åļ¼åŗē°äŗXSSę¼ę“ć

ę¬ę„é»č®¤ēcontentTypeęÆtext/plainļ¼äøéč¦é

ē½®ļ¼å¦ęēØę·ē“ę„ęå¼ļ¼åŖä¼ēå°äøäøŖStreamļ¼äøä¼č§£ęå

¶äøēhtmlåjsćē°åØ书äøä»ē»čÆ“č¦åęčæę ·ļ¼äøē„éä½č

ęÆå¦ē„éčæäøŖęēØåƹ大家ēå½±åļ¼ē»ęå·²ē»čÆÆåƼäŗ大ę¹ēå¼åäŗŗåć

äŗå®äøļ¼čæäøęÆstrutsēé®é¢ļ¼ęÆstrutsāęåØāęēØēé®é¢ćęåØēęēØļ¼äøę¦åŗē°å®å

Øę¼ę“ļ¼å¾å¾ä¼čÆÆåƼ大ę¹ēå¼åäŗŗåļ¼äøē„é大家åØęę¼ę“ēę¶åļ¼ęÆå¦ę³Øęå°äŗčæē¹ļ¼ē¹å«ęÆå½å®ę¹ēDEMOåŗē°ę¼ę“ļ¼é£ē»åƹęÆę天å°ę³£é¬¼ē„ēę²å§ć

Struts2ēé£äŗresultē±»åē¼ŗé·ļ¼čŖå®ē锵é¢ļ¼ļ¼

ęę¶åļ¼å¼åäŗŗåäøŗäŗę¹ä¾æļ¼åę¬¢é

ē½®struts.xmlå¦äøļ¼

<action name="test" class="net.inbreak.TestAction">

Ā Ā Ā <result name="success">user/test.jsp</result>

Ā Ā Ā <result name="testpro">user/testproperty.jsp</result>

Ā Ā Ā <result name="redir" type="redirect">${redir}</result>

Ā Ā Ā Ā <result name="testloadfilepath">${testloadfilepath}</result>

Ā Ā Ā <result name="false">user/redirfalse.jsp</result>

Ā Ā Ā <result name="input">user/input.jsp</result>

</action>

čÆ·ę³Øęļ¼å

¶äøäøę”resultļ¼åē§°ęÆātestloadfilepathāļ¼${testloadfilepath}ēä½ēØęÆčŖå®ä¹ējsp锵é¢å°åļ¼ę„ę¶sessionęrequestäøä¼ čæę„ēčæäøŖåéēå¼ćé£ä¹ēØę·ęäŗ¤

http://www.inbreak.net/app/test.action?testloadfilepath=user/test.jsp

å½ē¶å°±ä¼čæåuser/test.jsp锵é¢ļ¼éåøøēēµę“»ćč½ē¶å¹¶äøęÆęęēå¼åé½ä¼čæä¹åļ¼ä½ęÆäøę¦åŗē°čæē§ę

åµļ¼ä¼äŗ§ēä»ä¹é®é¢å¢ļ¼

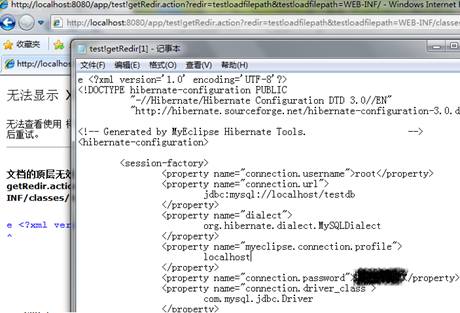

http://www.inbreak.net/app/test!getRedir.action?redir=testloadfilepath&testloadfilepath=WEB-INF/classes/hibernate.cfg.xml

äøē„é大家ēęčæꮵurlēå«ä¹ę²”ęļ¼å

č°ēØgetRedirļ¼åÆ仄čŖå®ä¹čæåå°testloadfilepathļ¼čtestloadfilepathå·²ē»ęå®äŗWEB-INF/classes/hibernate.cfg.xmlćWEB-INFē®å½äøļ¼é½ęÆåweb容åØäæę¤ēäøč„æļ¼é»č®¤äøå

č®øē“ę„requestēøåƹå°åę„č®æé®ćčÆ„ē®å½éé¢ęēØåŗē¼čÆåēclassę件ļ¼åÆä»„č¢«ē“ę„åē¼čÆäøŗjavaęŗē ļ¼ļ¼ęę°ę®åŗé

ē½®ę件ēęęę件ļ¼ē°åØęå¼å¦äøurlļ¼ē“ę„č¢«äøč½½äŗhibernate.cfg.xmlļ¼čæéę¾ēę°ę®åŗēØę·åååÆē ć

Ā

Ā

čæę ·ļ¼ę»å»č

å°±åÆ仄äøč½½ä½ ēęęęŗ代ē ļ¼ęęęå”åØäøēę件ćstrutsåØęä¾ē»ę们čæē§ę¹å¼ēę¶åļ¼å¹¶ę²”ęä»»ä½å®ę¹čÆ“ęčæéęå±é©ļ¼čæå°±ęÆäøäøŖäøå®ę¶ēø|å¼¹ć

struts2ētaglibč®¾č®”ē¼ŗé·

ē»čæå äøŖä¾åäøę„ļ¼äøē„é大家ę³Øęå°ę²”ęļ¼ä»ēØę·č¾å

„čµ°å°čæéļ¼å·²ē»čµ°å°äŗč¾åŗčæäøę„äŗćstruts2ēé£äŗresultētypeļ¼å

¶å®å°±ęÆå ē§č¾åŗę¹å¼ļ¼ęjspćajaxćredirectļ¼ē»čæjsonpluginēę件é

ē½®ļ¼čæåÆ仄ęÆęå

¶ä»č¾åŗę¹å¼ćēč³ęÆęäøäŗę ē¾åŗļ¼ęÆå¦freemarkerēę ē¾åŗćäøčæę们åŖč°struts2čŖåø¦ēę ē¾åŗļ¼åØäøäøŖjsp锵é¢ēęäøę¹ļ¼åäøäøę®µä»£ē ļ¼å°±åÆ仄ä½æēØstruts2ęä¾ēę°ę®č¾åŗå锵é¢ę°ę®ęä½ēę ē¾äŗćęÆ仄å¾ę们åØjspč¾åŗā<%=name%>āč¦ę¹ä¾æēå¤ļ¼äøé¢ē»äøŖä¾åļ¼

test.jsp代ē

<%@ taglib prefix="s" uri="/struts-tags" %>

<s:property value="username"/>

ē¬¬äøč”ęÆåčÆstrutsčæéč¦ä½æēØstrutsēę ē¾åŗļ¼ē¬¬äŗč”å°±ęÆäøäøŖę ē¾ēä½æēØļ¼å«ä¹ęÆč¾åŗusernameē å¼ļ¼usernameä¼ä»sessionćrequestćpageēå°ę¹åļ¼čæéäøå

³ę³Øåę°ę®ēꬔåŗć

struts2ētaglibč®¾č®”ē¼ŗé·ļ¼struts2.0äøęÆęescapeJavaScriptļ¼

čÆ“å°č¾åŗļ¼å¤§å®¶é½č½ę³å°XSSę¼ę“ļ¼é£ä¹ä½äøŗäøäøŖęµč”ę”ę¶ļ¼struts2åØčæéåäŗä»ä¹ę§å¶å¢ļ¼

struts2.0åƹéØåę ē¾åäŗé»č®¤ēhtmlescapeļ¼

åęé£äøŖę ē¾å®é

äøęęēäŗ

<s:property value="username" escape="true"/>

å«ä»„äøŗåäŗhtmlescapeå°±å¤äŗļ¼č¾åŗåØjavascriptäøēę¶åļ¼čæä¼åŗē°xssę¼ę“ćę仄strutsåØ2.1.6čæäøŖēę¬ä¹ęÆęäŗjavascriptescapeļ¼

struts2.1.6ļ¼

<s:property value="pass" escape="true" escapeJavaScript="false"/>

é»č®¤å¼åÆå¦äøęē¤ŗļ¼å½ä½ č¦č¾åŗå°jsäøēę¶åļ¼åÆ仄ä½æēØescapeJavaScriptčæč”č½¬ä¹ć

ä¹å°±ęÆčÆ“ļ¼äøę¦ä½ ē”®å®čæäøŖstrutsęÆ2.0ēļ¼åŖč¦å¼åäŗŗåęåéč¾åŗå°jsäøļ¼åęå

«ä¹ä¼åŗxssé®é¢ć

struts2ētaglibč®¾č®”ē¼ŗé·ļ¼ę²”ęåÆęę¬å®å

Øč¾åŗę ē¾ļ¼

čå

ę¬ęé«ēę¬2.1.8åØå

ļ¼ä»ē¶ę²”ęęÆęåÆęę¬å®å

Øč¾åŗļ¼čæęÆäø件ę²å§ēäŗę

ļ¼å¦ęēØstrutså¼åäøäøŖ大ä¼blogēåŗēØļ¼åęÆęåÆęę¬ēęē« ļ¼å¼åäŗŗååŖč½ęhtmlescapeåjsescapeé½å»ęļ¼ęč½äæčÆäøå”ę£åøøčæč”ļ¼ę仄åƼč“äŗXSSę¼ę“ć

Ā

åäŗ«å°ļ¼

ēøå ³ęØč

čƦē»čÆ“ęäŗ struts2ēäøäŗå®å Øē¼ŗé·ļ¼åÆ仄让å¼åč ļ¼åØå¦ä¹ åå¼åę¶ļ¼éæå å®å Øēę¼ę“ć

éčæé čÆ»ę¤pdfę ¼å¼ęę”£ļ¼ęØåÆ仄äŗč§£struts2ēå®å Øē¼ŗé·

Struts2ę”ę¶å®å Øē¼ŗé·1

Struts2ę”ę¶å®å Øē¼ŗé·.pdf

struts2ę¼ę“ćSpringčæēØ代ē ę§č”ę¼ę“ćJavaååŗååę¼ę“ 6ćå»ŗē«ēØåŗę¼ę“ļ¼1天ļ¼ Discuzę¼ę“ćCMSę¼ę“ē äøćWebå®å Øē³»åä¹é²å¾” 1ćåøøč§é²å¾”ę¹ę”ļ¼1天ļ¼ 2ćå®å Øå¼åļ¼2天ļ¼ å¼åčŖę£ćęµčÆčŖę£ćéØē½²čŖę£ å¼åå·„å ·...

strutsę件äøä¼ åå ē®å½åč”Øļ¼ 01.ę件äøä¼ ēē½é”µč®¾ē½®äøę°ę®ę ¼å¼åę 02.ééč½Æ件åå±ēč®¾č®”ęę³ 03.ę件äøä¼ ē»ä»¶ēå®ē°åēäøåŗēØåę 04.ēØstrutsč·åäøä¼ ę件ååč§£å³...15.äæ®ę£ä»é ē½®ę件äøčÆ»åę件ååØē®å½ēē¼ŗé·

strutsę件äøä¼ åå ē®å½åč”Øļ¼ 01.ę件äøä¼ ēē½é”µč®¾ē½®äøę°ę®ę ¼å¼åę 02.ééč½Æ件åå±ēč®¾č®”ęę³ 03.ę件äøä¼ ē»ä»¶ēå®ē°åēäøåŗēØåę 04.ēØstrutsč·åäøä¼ ę件ååč§£å³...15.äæ®ę£ä»é ē½®ę件äøčÆ»åę件ååØē®å½ēē¼ŗé·

ASP+ACCESSåå ¬ē³»ē» ASP.NET+SQL2000äæ”ęÆå®å Øå¦ä¹ ē½ēč®¾č®”äøå¼å ASP+ACCESSęēé čč®¾č®” ASP.NET+SQL2000ē¹ę ASP+accessēčØęæ ASP.NET+SQL2000ē½äøč“ē©åå ASP+ACCESS BBSč®ŗåēč®¾č®”äøå®ē° ASP.NET+SQL2000ęæ...

Struts2ļ¼JDBC(čæę„ę± )ļ¼jQueryļ¼Ajax 2ļ¼č®¾č®”ęę³ MVCååå±č®¾č®”ęę³ a.ę¾ē¤ŗå±ļ¼JSPē»ä»¶(jQuery,Ajax) b.ę§å¶å±ļ¼Struts2ę§å¶åØē»ä»¶ćActionē»ä»¶ c.äøå”å±ļ¼Beanē»ä»¶ d.ę°ę®č®æé®å±ļ¼DAOē»ä»¶(JDBC) 4.ę°ę®åŗ...

11.1.4 ē¼ŗé·čæ½čøŖē³»ē»ļ¼bug tracking systemļ¼ 160 11.1.5 wiki 161 11.1.6 å ¶ä» 161 11.2 å¼ęŗ锹ē®ęē®”ē½ē« 162 ē¬¬12ē« å¼ęŗē»ē»åē¤¾åŗ 165 12.1 apacheč½Æ件åŗéä¼ 165 12.1.1 apacheēåå² 165 12.1.2 apacheē»ē»...

Strutsę¼ę“ļ¼CVE-2017-5638 ć . . ę»å»å¦ä½čæä½ļ¼ CVE-5638 ę»å»č åØę¶ęÆ夓äøä½æēØäŗåÆ¹č±”å¾åƼčŖčÆčØ (OGNL) č”Øč¾¾å¼ć ä¾å¦${#_memberAccess["allowStaticMethodAccess"]=true, @java...Runtime@getRuntime().exec&#...

1 ä½æęØēJiveęē“¢ęÆęäøę 2 å ³äŗJive2äøēäøęęē“¢ 3 åŗäŗJAVAēå Øęē“¢å¼å¼ęLuceneē®ä» <br> å®å Ø认čÆ 1 Jive2.1.1 Licenseäæę¤åēåę 2 ēØJavaēå åÆęŗå¶ę„äæę¤ä½ ēę°ę® ...

éēé«ę ”ē§ē å·„ä½äøå”čå“ēę©å¤§ļ¼é«ę ”ē§ē ē®”ēē³»ē»ęäŗę“é«ēč¦ę±ļ¼ä¼ ē»ēMVCę”ę¶å¼åęØ”å¼ååØē³»ē»å±ę¬”ē»ęäøęø ę°ļ¼å±ę¬”é“å „ä¾µę§å¼ŗåē³»ē»å®å Øę§ä½ēē¼ŗé·ćē³»ē»éēØäŗSSHē»åę”ę¶å¼åęęÆļ¼åØč”Øē¤ŗå±éēØStrutsęęÆ...

11.1.4 ē¼ŗé·čæ½čøŖē³»ē»ļ¼BugTrackingSystemļ¼ 11.1.5 Wiki 11.1.6 å ¶ä» 11.2 å¼ęŗ锹ē®ęē®”ē½ē« ē¬¬12ē« å¼ęŗē»ē»åē¤¾åŗ 12.1 Apacheč½Æ件åŗéä¼ 12.1.1 Apacheēåå² ā¦ā¦ ē¬¬13ē« åäøęØ”å¼äøå®ä¾ ē¬¬14ē« åäøå¼ęŗē¤¾åŗ ...

äøę¬¾ē±ssh+mysqlå®ē°ēJava webä¼äøäŗŗäŗäŗŗåčµęŗē®”ēē³»ē»ļ¼å ¶äøstrutsēę¬ęÆstruts2ļ¼ē³»ē»é”¹ē®ęŗē åØćēæę„å „ę¤ćč·åļ¼ę¬ē³»ē»åč½éåøøå®åļ¼å·²ē»č¾¾å°äŗåÆ仄åēØēå°ę„ļ¼åŗę¬å ØéØå®ē°äŗę“äøŖäŗŗåčµęŗē®”ēēęęåč½ļ¼...

1.2.4 Androidē§»åØWeb锹ē®å¼åēäøē§č§£å³ę¹ę”ļ¼Native, WebåHybridä¼ē¼ŗé·åę 4 1.2.5å½å å¤åŗēØē°ē¶ 6 1.2.6 ē ē©¶ē°ē¶ę»ē» 7 1.3ē ē©¶ē®ę äøå 容 7 1.3.1å¤ēŖå£ęµč§åØęØ”å¼ēå®ē°ęŗå¶ 7 1.3.2č·Øåäŗ¤äŗå³ē¼åå¤ēę¹ę³...